À propos de l’évaluation des alertes

Certaines fonctionnalités supplémentaires peuvent vous aider à évaluer les alertes afin de mieux les hiérarchiser et les gérer. Vous pouvez:

- Vérifier la validité d’un secret pour voir s’il est toujours actif. S’applique uniquement aux jetons GitHub. Consultez Vérification de la validité d'un secret.

- Effectuer un contrôle de validité « à la demande » pour obtenir le statut de validation le plus à jour. Consultez Effectuer une vérification de validité à la demande.

- Passer en revue les métadonnées d'un jeton. S’applique uniquement aux jetons GitHub. Par exemple, pour voir quand le jeton a été utilisé pour la dernière fois. Consultez Examen des métadonnées du jeton GitHub.

Vérification de la validité d’un secret

Les contrôles de validité vous aident à classer par ordre de priorité les alertes en vous indiquant quels secrets sont active ou inactive. Un secret active est un secret qui pourrait encore être exploité, de sorte que ces alertes doivent être examinées et corrigées en priorité.

Par défaut, GitHub vérifie la validité des jetons GitHub et affiche l’état de validation du jeton dans l’affichage des alertes.

Les organisations utilisant GitHub Team, GitHub Enterprise Cloud avec une licence pour GitHub Secret Protection, ou GitHub Enterprise Server avec une licence pour GitHub Secret Protection peuvent également activer les vérifications de validité pour les modèles partenaires. Pour plus d’informations, consultez Vérification de la validité d’un secret.

| Validité | État | Résultat |

|---|---|---|

| Secret actif | active | GitHub a vérifié auprès du fournisseur de ce secret et a constaté que le secret est actif |

| Secret éventuellement actif | unknown | GitHub ne prend pas encore en charge les vérifications de validation pour ce type de jeton |

| Secret éventuellement actif | unknown | GitHub n’a pas pu vérifier ce secret |

| Secret inactif | inactive | Vous devez vous assurer qu’aucun accès non autorisé n’a déjà eu lieu |

Les vérifications de validité des modèles partenaires sont disponibles pour les types de référentiels suivants :

- Référentiels appartenant à l’organisation sur GitHub Team ou GitHub Enterprise Cloud avec GitHub Secret Protection activé

Pour plus d’informations sur l’activation des vérifications de validité pour les modèles de partenaires, consultez Activer les vérifications de validité pour votre référentiel et pour plus d’informations sur les modèles de partenaires actuellement pris en charge, consultez Modèles de détection de secrets pris en charge.

Vous pouvez activer les vérifications de validité des modèles partenaires à l’aide de configurations de sécurité, définies au niveau de l’entreprise ou au niveau de l’organisation. Consultez Création d’une configuration de sécurité personnalisée pour votre entreprise et Création d’une configuration de sécurité personnalisée.

Pour plus d’informations sur les modèles partenaires actuellement pris en charge, consultez Modèles de détection de secrets pris en charge.

Avec une licence GitHub Copilot Enterprise, vous pouvez demander l'aide de Discussion avec Copilot pour mieux comprendre les alertes de sécurité, y compris les alertes secret scanning, dans les dépôts de votre organisation. Pour plus d’informations, consultez « Poser des questions à GitHub Copilot sur GitHub ».

Vous pouvez utiliser l’API REST pour obtenir une liste indiquant le statut de validation le plus récent pour chacun de vos jetons. Pour plus d’informations, consultez Points de terminaison d’API REST pour l’analyse de secrets dans la documentation de l’API REST. Vous pouvez également utiliser des webhooks pour être informé de l’activité liée à une alerte secret scanning. Pour plus d’informations, consultez l'événement secret_scanning_alert dans Événements et charges utiles du webhook.

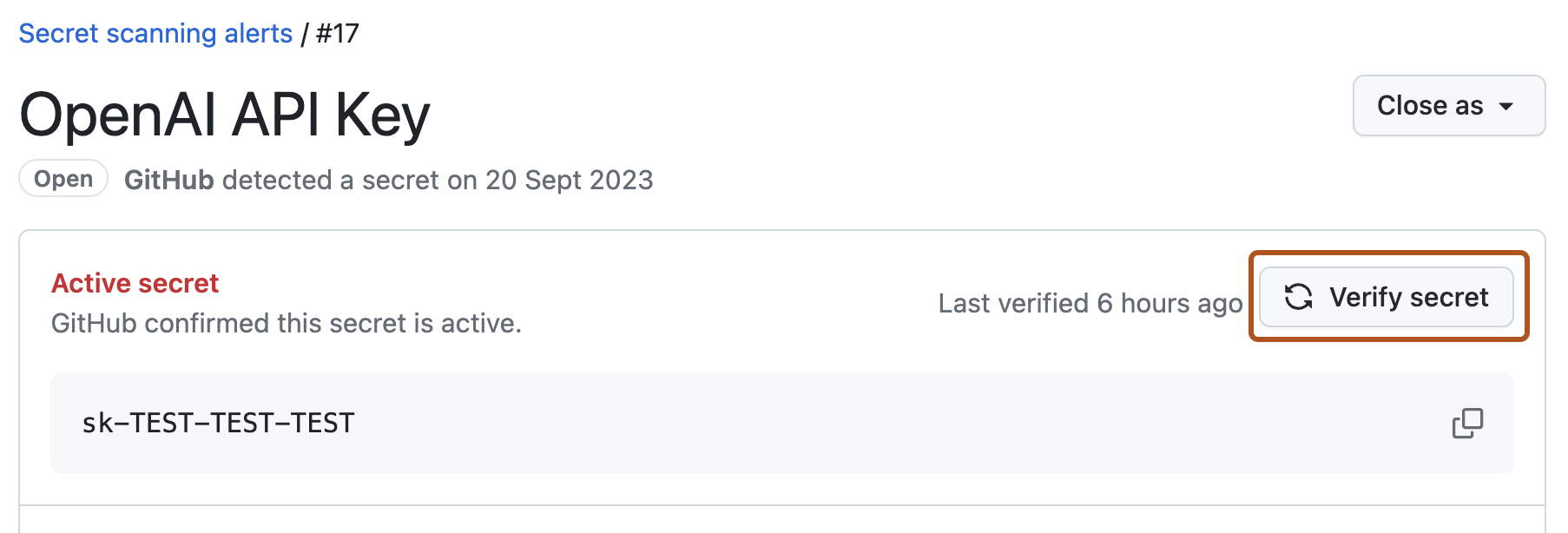

Exécution d’un contrôle de validité à la demande

Une fois que vous avez activé les contrôles de validité pour les modèles partenaires de votre dépôt, vous pouvez effectuer un contrôle de validité « à la demande » pour tout secret pris en charge en cliquant sur Vérifier le secret dans la fenêtre des alertes. GitHub envoie le modèle au partenaire concerné et affiche l’état de validation du secret dans la fenêtre d’alerte.

Examen des métadonnées de jeton GitHub

Remarque

Les métadonnées pour les jetons GitHub sont actuellement en préversion publique et sont susceptibles d’être modifiées.

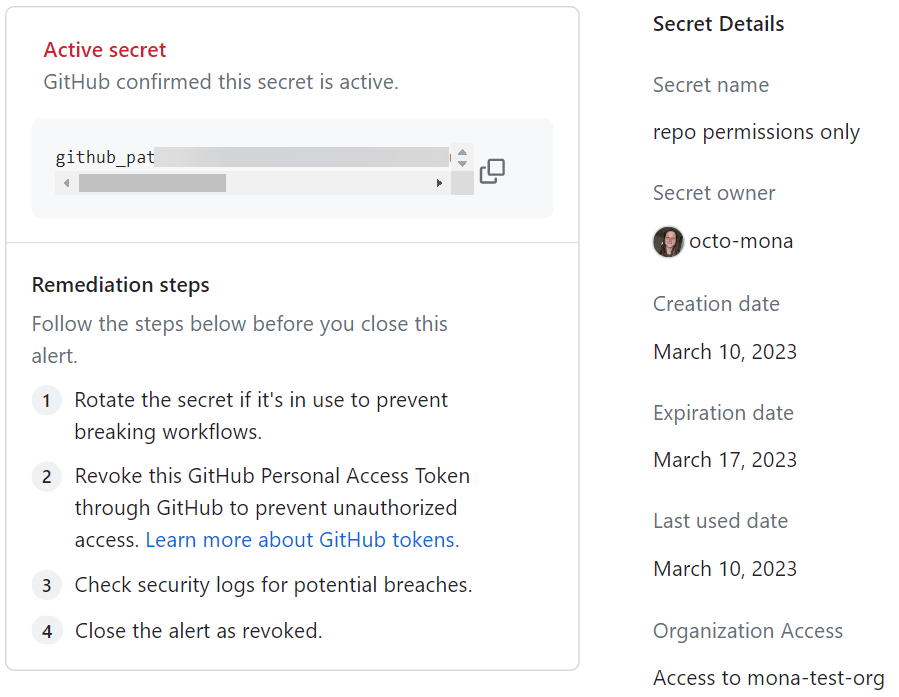

Dans la vue d’une alerte de jeton GitHub active, vous pouvez passer en revue certaines métadonnées relatives au jeton. Ces métadonnées peuvent vous aider à identifier le jeton et à déterminer les étapes de correction à prendre.

Les jetons, comme personal access token et d’autres informations d’identification, sont considérés comme des informations personnelles. Pour plus d’informations sur l’utilisation des jetons GitHub, consultez Déclaration de confidentialité et Stratégies d’utilisation acceptable de GitHub.

Les métadonnées des jetons GitHub sont disponibles pour les jetons actifs dans n’importe quel dépôt où l’analyse des secrets est activée. Si un jeton a été révoqué ou si son état ne peut pas être validé, les métadonnées ne sont pas disponibles. GitHub révoque automatiquement les jetons GitHub dans les dépôts publics, il est donc peu probable que les métadonnées des jetons GitHub dans les dépôts publics soient disponibles. Les métadonnées suivantes sont disponibles pour les jetons GitHub actifs :

| Métadonnées | Descriptif |

|---|---|

| Nom du secret | Nom donné au jeton GitHub par son créateur |

| Propriétaire du secret | Handle GitHub du propriétaire du jeton |

| Date de création | Date de création du jeton |

| A expiré le | Date d’expiration du jeton |

| Dernière utilisation le | Date de la dernière utilisation du jeton |

| Access | Si le jeton dispose ou non d’un accès à l’organisation |

Seules les personnes disposant d’autorisations d’administrateur dans le référentiel contenant un secret divulgué peuvent afficher les détails de l’alerte de sécurité et les métadonnées de jeton pour une alerte. Les propriétaires d’entreprise peuvent demander un accès temporaire au référentiel à cet effet. Si l’accès est accordé, GitHub notifie le propriétaire du dépôt contenant le secret divulgué, signale l’action dans les journaux d’audit du propriétaire du dépôt et de l’entreprise, et active l’accès pendant 2 heures. Pour plus d’informations, consultez Accès aux dépôts appartenant aux utilisateurs dans votre entreprise.

Examen des métadonnées étendues pour un jeton

Remarque

Les vérifications de métadonnées étendues pour les jetons sont en préversion publique et peuvent être modifiées.

Dans la fenêtre d’une alerte de jeton GitHub, vous pouvez voir les métadonnées détaillées, telles que le propriétaire et les détails de contact.

Le tableau suivant présente toutes les métadonnées disponibles. Notez que les vérifications de métadonnées sont actuellement limitées à l’API OpenAI, à Google OAuth et aux jetons Slack, et que les métadonnées affichées pour chaque jeton peuvent représenter uniquement un sous-ensemble de ce qui existe.

| Type de métadonnées | Descriptif |

|---|---|

| ID du propriétaire | Identificateur unique du fournisseur pour l’utilisateur ou le compte de service propriétaire du secret |

| Nom du propriétaire | Nom d'utilisateur ou nom d'affichage compréhensible du propriétaire du secret |

| Adresse e-mail du propriétaire | Adresse e-mail associée au propriétaire |

| Nom de l’organisation | Nom de l’organisation / espace de travail / projet auquel appartient le secret |

| Org ID | Identificateur unique du fournisseur pour cette organisation |

| Date d’émission du secret | Horodatage lorsque le secret (jeton ou clé) a été créé ou le plus récemment émis |

| Date d’expiration du secret | Horodatage à laquelle le secret est prévu pour expirer |

| Nom du secret | Nom d’affichage ou étiquette attribué par l’utilisateur pour le secret |

| ID secret | Identificateur unique du fournisseur pour le secret |

Demander à GitHub Copilot Chat des informations sur les alertes secret scanning

Avec une licence GitHub Copilot Enterprise, vous pouvez demander l'aide de Discussion avec Copilot pour mieux comprendre les alertes de sécurité, y compris les alertes secret scanning, dans les dépôts de votre organisation. Pour plus d’informations, consultez « Poser des questions à GitHub Copilot sur GitHub ».

Examen des étiquettes d’alerte

Dans la fenêtre des alertes, vous pouvez consulter toutes les étiquettes attribuées à l’alerte. Les étiquettes donnent des détails supplémentaires sur l’alerte, ce qui peut éclairer l’approche que vous adoptez pour la correction.

Secret scanning Les alertes peuvent se voir attribuer les étiquettes ci-dessous. Suivant les étiquettes affectées, vous verrez des informations supplémentaires dans la fenêtre des alertes.

| Étiquette | Descriptif | Informations sur la fenêtre d'alerte |

|---|---|---|

public leak | Le secret détecté dans votre dépôt a également été trouvé comme une divulgation publique par au moins un des scans du code, des discussions, des gists, des tickets, des demande de tirage (pull request) et des wikis de GitHub. Cela peut vous obliger à traiter l’alerte avec plus d’urgence ou à la corriger différemment par rapport à un jeton exposé en privé. | Vous trouverez des liens vers les lieux publics spécifiques où la divulgation du secret a été détectée. |

multi-repo | Le secret détecté dans votre référentiel a été trouvé dans plusieurs dépôts de votre organisation ou entreprise. Ces informations peuvent vous aider à déduire plus facilement l’alerte au sein de votre organisation ou entreprise. | Si vous disposez des autorisations nécessaires, vous verrez des liens vers les alertes spécifiques pour le même secret dans votre organisation ou entreprise. |