조직에서 GitHub Actions와 함께 빌드하는 소프트웨어 아티팩트, 예를 들어 컨테이너 이미지, 패키지 또는 프로덕션 코드 빌드를 통합된 보기로 제공합니다.

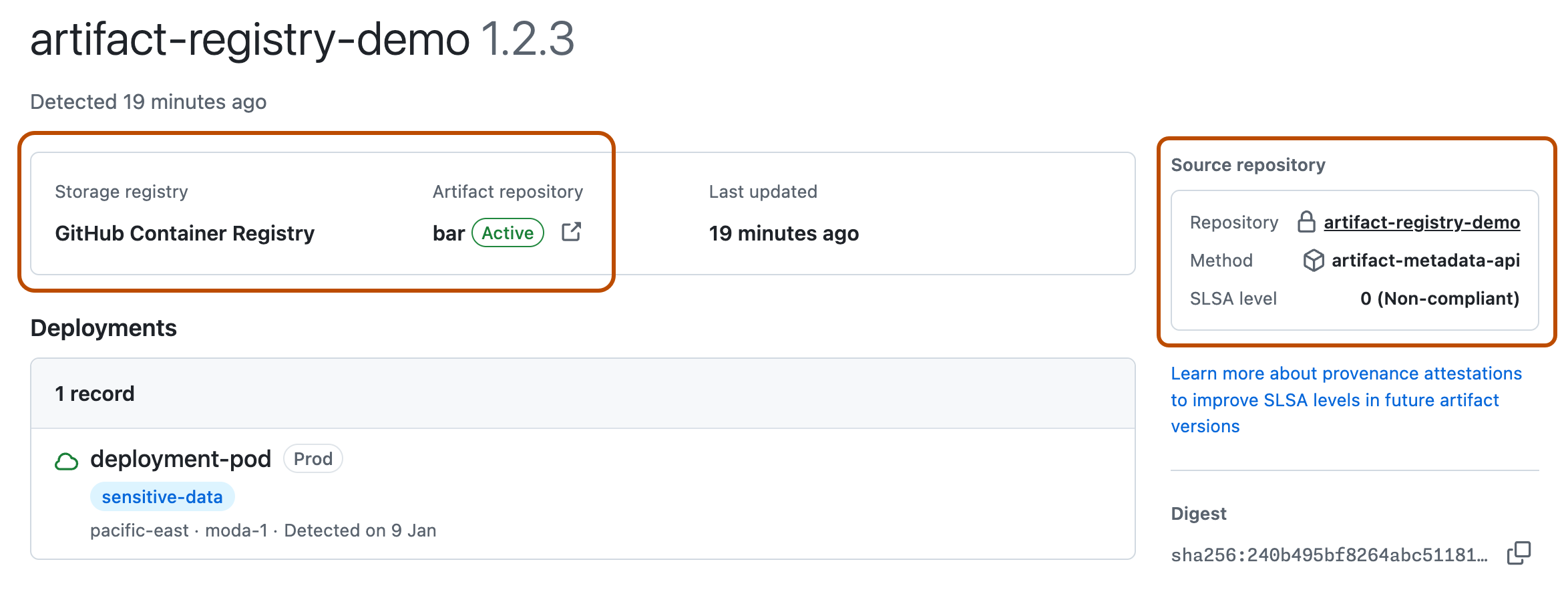

페이지에는 아티팩트가 빌드된 방법, 아티팩트가 저장되거나 실행되는 위치, 아티팩트와 연결된 준수 및 보안 메타데이터가 표시됩니다.

조직의 팀은 다음의 linked artifacts page 데이터를 사용할 수 있습니다.

- 검색된 취약성이 프로덕션 환경에서 GitHub Advanced Security 실행 중인지 아니면 인터넷에 노출되는지 여부에 따라 기능의 경고 우선 순위 지정

- 아티팩트를 신속하게 연결하여 빌드 세부 정보, 스토리지 위치 및 소유 팀을 확인하십시오.

- 아티팩트의 출처 및 무결성에 대한 감사 가능한 증명을 내보내 규정 준수 충족

- 배포된 아티팩트와 연결된 리포지토리를 찾아 분기 규칙 집합에서 대상으로 지정합니다.

linked artifacts page에 표시되는 아티팩트는 무엇입니까?

linked artifacts page는 각 조직에 고유합니다. 조직의 리포지토리에서 GitHub Actions으로 빌드된 아티팩트에 대한 메타데이터를 포함합니다. 조직이 오픈 소스 종속성 같은 다른 곳에서 사용하는 아티팩트는 표시되지 않습니다.

아티팩트 레코드는 공용 API 또는 외부 레지스트리와의 통합을 사용하여 조직에서 업로드합니다. linked artifacts page 는 아티팩트 파일 자체를 저장하지 않습니다. 각 아티팩트에 연결된 메타데이터에 대한 신뢰할 수 있는 원본만 제공합니다.

아티팩트는 GitHub에 저장하지 않아도 linked artifacts page에 나타날 수 있으므로, JFrog Artifactory 또는 GitHub Packages와 같은 기본 패키지 레지스트리와 함께 linked artifacts page를 사용할 수 있습니다.

포함된 메타데이터는 무엇인가요?

스토리지 linked artifacts page 레코드와 배포 레코드의 두 가지 레코드 형식의 데이터를 결합합니다. 이러한 레코드는 다른 API 엔드포인트 또는 통합을 사용하여 업로드됩니다.

스토리지 레코드

스토리지 레코드에는 아티팩트의 소스 코드가 포함된 리포지토리, 아티팩트가 저장되는 레지스트리 및 아티팩트의 무결성 및 출처를 증명하는 모든 증명이 포함됩니다. 이 데이터를 사용하여 아티팩트의 소유 팀을 빠르게 찾고 세부 정보를 빌드할 수 있습니다.

_아티팩트 리포지토리_는 필수가 아닙니다. 특정 외부 패키지 레지스트리의 리포지토리 개념을 참조합니다. 여러 패키지를 그룹화할 수 있는 위치입니다. 반면 원본 리포지토리 는 GitHub 아티팩트가 빌드되는 리포지토리를 참조합니다. 원본 리포지토리는 필수이며 아티팩트에 빌드 출처 증명이 있는 경우 자동으로 검색됩니다.

증명 및 SLSA 수준에 대한 자세한 내용은 아티팩트 증명을 참조하세요.

배포 기록

배포 레코드에는 아티팩트가 배포되는 환경과 아티팩트와 관련된 런타임 위험(예: "중요한 데이터" 또는 "인터넷 노출됨")이 포함됩니다.

참고

배포 레코드에는 다른 원본에서 제공하는 리포지토리의 배포 대시보드의 배포 작업이 포함되지 않습니다 . 리포지토리에 대한 배포 활동 보기을(를) 참조하세요.

아티팩트 데이터는 어디에서 사용할 수 있나요?

linked artifacts page 자체에서 사용할 수 있을 뿐만 아니라, 아티팩트 메타데이터는 GitHub의 정책 및 보안 인터페이스에 통합됩니다. 팀은 이 데이터를 사용하여 정책 결정을 내리거나 보안 문제의 우선 순위를 지정할 수 있습니다. 예를 들어 다음을 수행할 수 있습니다.

- 조직 및 엔터프라이즈 규칙 집합에서 리포지토리 또는 대상 리포지토리를 검색하려면

deployed또는deployable필터를 사용하세요. 리포지토리 검색을(를) 참조하세요. - 런타임 위험별로 보안 캠페인과 code scanning 경고 및 Dependabot 알림을 필터링합니다. 프로덕션 컨텍스트를 사용하여 Dependabot 및 코드 검사 경고 우선 순위 지정을(를) 참조하세요.

- 런타임 위험을 개별 code scanning 및 Dependabot 경고의 특성으로 봅니다.

linked artifacts page는 내 프로세스에 어떻게 적합한가요?

이 예제 워크플로는 linked artifacts page이 다른 GitHub 기능 및 외부 시스템과 통합되는 방법을 보여줍니다.

-

개발자는 소프트웨어 패키지에 대한 코드가 GitHub 정의된 리포지토리에 코드를 커밋합니다.

-

GitHub Actions 리포지토리의 워크플로는 자동으로 다음과 같습니다.

- 패키지를 빌드합니다.

- 패키지를 선택한 레지스트리(예: JFrog Artifactory)로 GitHub Packages 푸시합니다.

- 패키지를 빌드하는 데 사용되는 리포지토리, 커밋 및 워크플로에 패키지를 연결하여 암호화 서명된 출처 증명을 만듭니다.

- 패키지를 스테이징 또는 프로덕션 환경에 배포합니다. 인증된 아티팩트만 프로덕션에 배포할 수 있도록 배포 시스템을 제어할 수 있습니다(예: Kubernetes 허용 컨트롤러 사용).

-

연결된 리포지토리, 증명 및 배포 기록과 같은 패키지에 대한 메타데이터가 업로드됩니다 linked artifacts page.

-

데이터를 linked artifacts page사용하여 보안 책임자는 코드 검색 및 Dependabot 경고를 심사하고 프로덕션 환경에 영향을 주거나 특정 런타임 위험이 있는 경고를 해결하기 위한 캠페인을 생성합니다.

-

감사가 필요한 경우 규정 준수 팀의 구성원은 단일 원본에서 조직의 모든 연결된 아티팩트의 SBOM, 출처 세부 정보 및 배포 레코드를 내보냅니다.

다음 단계

조직의 linked artifacts page레코드를 추가하려면 스토리지 및 배포 데이터를 에 업로드 linked artifacts page을 참조하세요.

조직에 대한 내용을 보려면 linked artifacts pagelinked artifacts page에서 조직의 빌드를 감사하기을 참조하세요.